반응형

Win-Trojan/SystEntry

Win-Trojan/SystEntry

이 트로이목마는 인터넷 익스플로어의 홈페이지를 특정한 웹 사이트(mybest tv)로 변경하고, 메일로 전파되는 증상이 있다. 한국에서 제작되었고, 2003년 1월 20일에 최초로 발견되었다. 주봉(Jubon)이라는 다른 이름도 있다.

다음의 메일 형태로 전파된다.

From: Yaho <a9999999@yahoo.co.kr>

To:

<랜덤 사용자>@hanmail.net

<랜덤 사용자>@daum.net

Subject: 한국어(여기에 대한 정보는 없다)

Message Body:

한국 성인사이트 링크:

http://38.118.128.181/check/yahogirl.htm

이 트로이목마는 여러 광고메일 속 배너에 링크되어 있고, 메일을 받은 사용자가 배너를 클릭하면 다음의 "보안 경고"창이 뜬다.

사용자가 "예(Yes)"를 선택하면 트로이목마가 설치된다. 또한 전파를 위해 SMTP 25번 포트를 사용해 다음의 IP주소와 접속한다.

-

211.43.197.174

-

211.43.197.45

-

211.43.197.11

-

211.43.197.13

-

211.43.197.153

파일이 실행되면 윈도우 폴더(일반적으로 C:\Windows, C:\WinNT)에 systementry.exe파일을 복사한다.

다음으로 인터넷의 특정 사이트에서 systemAdv.exe(61,440 바이트) 파일을 윈도우 폴더의 system폴더에 다운로드 받는다. 이 파일은 지정된 서버에 올려지는 파일로 다른 프로그램으로 대체될 수 있다.

systemAdv.exe파일은 특정 서버에서 메일 제목, 보내는 사람, 보낼 내용 등을 받아와 다른 사용자에게 발송하는 프로그램이다. 또한 "즐겨찾기"항목에 특정 서버에 올려진 주소의 추가를 시도한다. 이후 윈도우 폴더의 systementry.exe파일의 최신버전을 다운로드해 설치한다.

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

SYSTEMENTRY에 systementry.exe 파일을 등록해 다음 윈도우 시작 시 자동으로 실행되게 한다. systemAdv.exe파일이 등록되기도 한다.

systementry.exe, systemAdv.exe이 두 파일을 모두 삭제하지 않으면 지워진 파일은 다시 복구되고 홈페이지가 특정 사이트로 변경된다.

Systentry는 다음의 변형이 있는데, 이 변형은 윈도우 9x계열(95, 98, me)에서 윈도우를 손상시켜 안전모드로 부팅되게 하는 증상을 가지고 있다.

Win-Trojan/SystEntry.32768.B

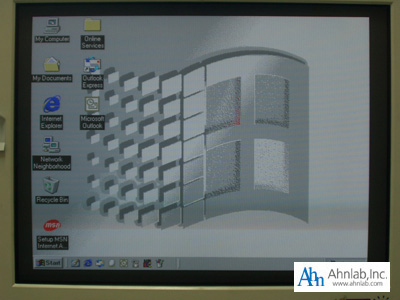

2003년 1월 24일에 최초로 발견되었고, 윈도우를 손상시켜 다음과 같이 안전모드로 부팅되고 마우스 포인터가 사라져서 정상적인 윈도우 사용을 어렵게 한다.

트로이목마의 버그로 인해 윈도우 폴더(C:\Windows)의 SYSTEM.INI파일 내용이 다음과 같이 손상되어 앞과 같이 안전모드로 부팅되고 마우스 포인터가 없어진 것이다.

변형 트로이목마에 감염된 시스템에는 다음 파일이 존재한다.

winstarter.exe(32,768 바이트): 윈도우 폴더에 위치

winbooter.exe(57.344 바이트): 윈도우 폴더 밑 SYSTEM32폴더(C:\Windows\System32)에 위치

이 트로이목마는 언론에도 보도된 바 있다.

news.khan.co.kr/kh_news/khan_art_view.html?art_id=200301220959391

스팸메일 발송 ‘시스엔트리’ 바이러스 확산

안철수연구소는 인터넷 익스플로러 홈페이지 주소를 변경하고 PC에서 스팸 메일을 발송하는 트로이목마 ‘시...

news.khan.co.kr

www.dt.co.kr/contents.html?article_no=2004022702010360686002

음란스팸 뿌리는 `주본` 웜 실체 뭔가

타인의 PC를 도용해 대량으로 음란 스팸메일을 보내는 `주본` 웜은 기존의 웜이나 바..

www.dt.co.kr

www.dt.co.kr/contents.html?article_no=2004022702010151686002

한국인 제작 추정 스팸 웜 활동포착

다음ㆍ야후ㆍ한미르 등 국내 주요 포털의 이메일 주소로 음란 스팸메일을 대량 발송하..

www.dt.co.kr

www.boannews.com/media/view.asp?idx=2248

[칼럼] 날짜 변경 '트로이목마'의 정체

2006년 4월 19일 오전부터 시스템 날짜가 1900년, 1924년, 1953년 등 과거로 바뀌는 증상을 호소한 사용자가 갑자기 증가했다. 동시에 여러 사용자가 증상을 호소하는 것으로 보아 새로운 악성코드일

www.boannews.com

*muscle-fairy.tistory.com/79?category=515785

참고:

안철수연구소

www.trendmicro.com/vinfo/th/threat-encyclopedia/archive/malware/worm_jubon.a

반응형

'기타 지식 저장소 > 악성코드 관련정보' 카테고리의 다른 글

| Win32/Mimail.worm (0) | 2021.01.20 |

|---|---|

| Win32/Blaster.worm (0) | 2021.01.19 |

| Win32/Gruel.worm.102400 (0) | 2021.01.15 |

| Win-Trojan/Demonst.53248 (0) | 2021.01.14 |

| Win32/Vote.worm (0) | 2021.01.13 |